отзывы, цена, характеристики, подбор под все виды задач.| “ТОВ Клімат Інвест” +380 (99) 207-56-37 мтс, водафон

Великі підприємства і виробництва вимагають досить серйозного ставлення до мікроклімату приміщень. Зіпсований різними забрудненнями повітря негативно впливає на здоров’я і може призвести до всіляких захворюваннями. Щоб уникнути подібних ускладнень, в промислових підприємствах встановлюються спеціальні вентилятори теплові завіси.

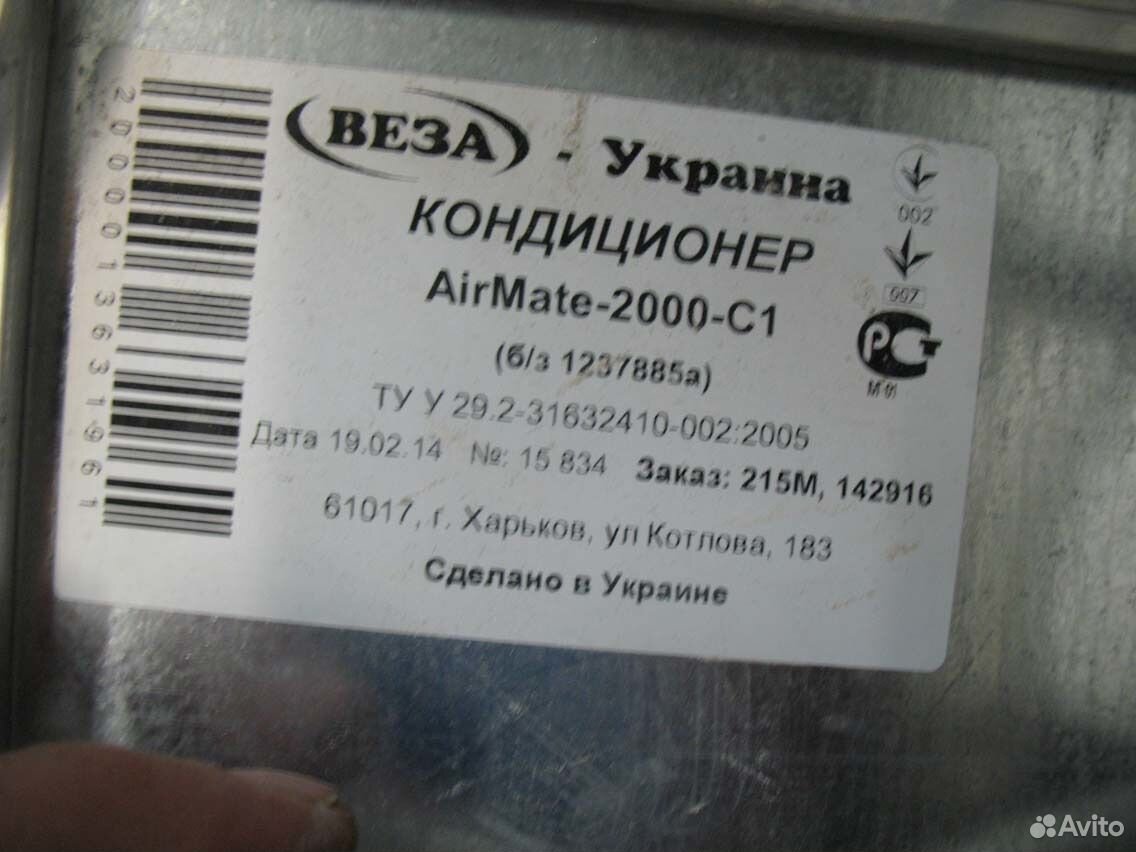

Бренд ВЕЗА з найкращого боку зарекомендував себе як виробник якісної і надійної вентиляційної техніки. Компанія була визнана експертами кращим виробником вентиляційного обладнання на просторі країн СНД. Великий досвід роботи, який налічує близько 20 років, дозволяє компанії широко розвиватися і впроваджувати у вентиляційні та кондиціонерні системи нову функціональність і якісні матеріали.

Промислові вентилятори – запорука високої працездатності

Компанія ВЕЗА пропонує жителям України (в містах Харків, Київ, Львів) придбати та встановити в приміщення великих розмірів промислового або громадського призначення так звані промислові вентилятори, які сприяють ефективної вентиляції повітря та правильної його циркуляції.

Наприклад, модель ПКВ 60-35-6 відноситься до типу канальних вентиляторів і призначена для вентиляції приміщень з великою площею. Воно з переваг даного вентилятора – це досить компактні розміри, що дозволяє розташувати обладнання на досить обмежено просторі.

Ефективність теплових завіс від компанії ВЕЗА: особливості роботи

Теплові завіси – це популярний сучасний прилад для здійснення контролю за температурою повітря в приміщенні, запобігання попадання в повітря різних забруднюючих речовин. Монтаж таких завіс здійснюється, в принципі, в приміщеннях будь-якої площі. Принцип роботи теплової завіси досить простий. У зимовий період циліндричний вентилятор, який обладнаний теплообмінним двигуном, великим потоком, спрямованим вниз, запобігає потраплянню всередину приміщення холодного повітря.

Компанія ВЕЗА розробила серію гідних моделей в досить-таки бюджетної цінової категорії. Наприклад, серія теплових завіс АВО розроблена для встановлення обладнання в приміщеннях громадського призначення (магазини, торгові центри), а також для вентиляції приміщень виробничого типу (складські приміщення, цеху). Варто відзначити, що компанія пропонує виготовити тепловий агрегат в спеціальному виготовленні, який може оснащуватися додатковим кронштейнами, іншими типами жалюзі, а також може мати вибухозахищене виконання.

Наприклад, серія теплових завіс АВО розроблена для встановлення обладнання в приміщеннях громадського призначення (магазини, торгові центри), а також для вентиляції приміщень виробничого типу (складські приміщення, цеху). Варто відзначити, що компанія пропонує виготовити тепловий агрегат в спеціальному виготовленні, який може оснащуватися додатковим кронштейнами, іншими типами жалюзі, а також може мати вибухозахищене виконання.

Купить промисловий вентилятор або теплову завісу – значить забезпечити комфорт і працездатність всього підприємства, магазину або офісу. Робота компанії з високотехнологічним стандартам гарантує забезпечення безпеки, комфорту і надійності в вентиляції приміщень різного типу.

Veza-Ukraina, OOO – Companies – UGLEX

{% if (!i && !o.options.autoUpload) { %} {% } %} {% if (!i) { %} {% } %} –>

{% } %}

Back

- Special equipment

- Load-lifting equipments

|

Ukraine

Ukraina, Harkovskaya oblast, Harkov, 61017, ul. |

|

|

Phones:+380 (57) 7129154, 7129156, 7129157, 7129158 +380 (57) 7129155, 7129161 |

|

Site and email:http://www.veza.com.ua

|

|

Company description:«ВЕЗА-Украина» является одним из крупнейших поставщиков оборудования для систем вентиляции, кондиционирования и отопления. Свою деятельность предприятие начало в 2001 году. На сегодняшний день, «ВЕЗА» предлагает наиболее оптимальные и эффективные решения для своих клиентов. В своей работе “ВЕЗА-Украина” реализует несколько направлений:

Деятельность предприятия осуществляется на базе собственного производства – производственый и складской комплекс общей площадью составляет 10 000 м2 Основу производственного потенциала “ВЕЗА-Украина” составляют высокопродуктивное и высокоточное оборудование ведущих иностранных производителей. Наличие производственных мощностей, современного оборудования, квалифицированного персонала, утвержденной системы качества обеспечивают высокое качество и надежность производимого оборудования “ВЕЗА-Украина”. Производимые товары Системы вентиляционные, Фильтры для очистки вентиляционных каналов, Решетки вентиляционные, Системы приточно-вытяжной вентиляции, Агрегаты и фильтры по очистке воздуха, Клапаны пылегазовоздухопроводов круглого сечения, Установки вентиляционные и охладительные, Хомуты строительные, Решетки вентиляционные приточные однорядные, Вентиляторы вытяжные Продаваемые товары Кондиционеры крановые, Системы приточно-вытяжной вентиляции, Системы вентиляционные, Решетки вентиляционные круглые, Решетки вентиляционные, Агрегаты и фильтры по очистке воздуха, Решетки вентиляционные приточные однорядные, Решетки вентиляционные приточные двухрядные, Установки вентиляционные и охладительные, Решетки вентиляционные регулируемые |

|

Прогнозы безопасности на 2023 год и далее

Компания Gartner недавно опубликовала анализ расходов на безопасность, в котором перечислены важнейшие рыночные сегменты безопасности данных, управления доступом к идентификационным данным и облачной безопасности. По прогнозам, совокупные расходы в 2023 году составят около 30 миллиардов долларов, что составляет около 20 миллиардов долларов в годовом исчислении. % рост. Тем временем AWS опубликовала свои прогнозы безопасности, в том числе организации, переходящие на «непрерывную безопасность и соответствие требованиям» и определяющие «управление удостоверениями и разрешениями» в качестве ключевого рубежа.

По прогнозам, совокупные расходы в 2023 году составят около 30 миллиардов долларов, что составляет около 20 миллиардов долларов в годовом исчислении. % рост. Тем временем AWS опубликовала свои прогнозы безопасности, в том числе организации, переходящие на «непрерывную безопасность и соответствие требованиям» и определяющие «управление удостоверениями и разрешениями» в качестве ключевого рубежа.

Эти сегменты рынка находятся в центре внимания, поскольку мы строим Veza, и прогнозируемый рост и наблюдения имеют решающее значение для того, что мы видим в 2023 году:

Новые угрозы

ПРОГНОЗ 1

Кибератаки под руководством России нацелены на западные организации

Поскольку Россия терпит неудачу на поле боя в Украине, она сделает все возможное, чтобы причинить боль Западной Европе в надежде получить рычаги влияния за столом переговоров . Ожидайте увидеть атаки, инициированные Россией, а также молчаливое одобрение российским правительством связанных с Россией банд киберпреступников, нацеленных на западные организации.

ПРОГНОЗ 2

Воровство ИС в Китае растет в Соединенных Штатах

Новый контроль США над экспортом высокотехнологичной полупроводниковой продукции заставит Китай активизировать свои попытки кражи ИС. Заявленная Си Цзиньпином стратегическая цель стать долгосрочным лидером в области искусственного интеллекта прямо противоречит этой политике, и его правительство продемонстрировало политическую волю к планированию и реализации в долгосрочной перспективе. Последний сдвиг в политике сделает кражу ИС более привлекательной для Китая, поскольку приобретение этой технологии на открытом рынке практически невозможно. Это уже происходит, но я предсказываю, что в 2023 году мы увидим гораздо больше9.0003

Тенденции, за которыми стоит следить

ПРОГНОЗ 3

Консолидация в области безопасности

Трудные времена будут означать больше слияний и поглощений в сфере безопасности и идентификации в 2023 году.

PREDICTION 4

Директора по информационной безопасности решают вопросы безопасности в озере данных

Теперь, когда компании осознают ценность данных, они хранят их все на всякий случай, и их предпочтительным хранилищем является озеро данных.

ПРОГНОЗ 5

Безопасность на основе идентификации набирает обороты на предприятиях

Демократизация данных уже здесь, они распределяются в гибридном облаке, которое включает системы транзакционных данных, такие как Active Directory, Oracle и SAP. Когда компании попытаются определить, какие личности (люди) могут получить доступ к каким данным, они увидят, что старый способ правил и механизмов, основанных на политиках, больше не может справиться с объемом.

PREDICTION 6

A Lingua Franca for Authorization

RBAC (управление доступом на основе ролей), метод ограничения доступа к сети на основе ролей отдельных сотрудников в организации, всегда создавал проблемы. Это сложно, технически, вручную и уникально для каждой системы. Другие типы управления доступом, такие как ABAC (управление доступом на основе атрибутов), добавляют сложности. В 2023 году специалисты по идентификации обратятся к технологии авторизации как к лучшему способу контролировать, кто может создавать, читать, обновлять и удалять данные. Это особенно важно для крупных организаций с сотнями или тысячами пользователей. Общие стандарты начнут появляться вокруг универсальной модели RBAC.

Как Veza помогает компаниям отображать доступ к данным и предотвращать внутренние угрозы

Присоединяйтесь к топ-менеджерам в Сан-Франциско 11–12 июля, чтобы узнать, как лидеры интегрируют и оптимизируют инвестиции в ИИ для достижения успеха . Узнать больше

Узнать больше

На прошлой неделе сотрудник федерального правительства США и военнослужащий Национальной гвардии ВВС США по имени Джек Тексейра, как утверждается, воспользовался своим допуском к совершенной тайне и слил десятки внутренних документов Пентагона на сервер Discord, включая конфиденциальную информацию, связанную с Россией. -Украинская война.

Нарушение является классическим примером злонамеренной внутренней атаки, когда привилегированный пользователь решает украсть ценную информацию. В нем также подчеркивается, что организациям необходимо исходить из того, что любой сотрудник или подрядчик может принять решение об утечке данных в любое время.

Фактически, исследования показывают, что внутренние угрозы невероятно распространены. Cyberhaven обнаружил, что почти каждый десятый сотрудник (9,4%) извлекает данные в течение шести месяцев, при этом данные клиентов (44,6% инцидентов) и исходный код (13,8%) являются наиболее распространенными утечками активов.

«Привилегированные пользователи часто имеют избыточный постоянный доступ к критически важным системам и конфиденциальным данным, которые, если они чрезмерны или не нужны, могут подвергнуть организации риску утечки данных», — сказал Джефф Кэрнс, главный аналитик Forrester. По этой причине «управление идентификацией имеет решающее значение для предотвращения разрастания личности и обеспечения соблюдения принципа наименьших привилегий».

Событие

Преобразование 2023

Зарегистрируйтесь сейчас

Однако для стартапа Veza, поддерживаемого Accel, специалистам по безопасности необходимо выйти далеко за рамки управления идентификацией, чтобы снизить риски, создаваемые злоумышленниками; им нужна детальная видимость удостоверений людей и машин по всему предприятию и того, к каким данным эти удостоверения имеют доступ.

Раскрытие связи между удостоверениями и данными Скриншот графа удостоверений Veza Традиционное управление удостоверениями заключается в установлении процесса аутентификации пользователей, прежде чем они смогут получить доступ к активам. Хотя этот подход важен для безопасности предприятия, не всегда ясно, к каким данным у человека есть доступ, особенно когда средний пользователь имеет более 30 цифровых идентификаторов.

Хотя этот подход важен для безопасности предприятия, не всегда ясно, к каким данным у человека есть доступ, особенно когда средний пользователь имеет более 30 цифровых идентификаторов.

«Мы называем это айсбергом идентичности», — сказал Тарун Тхакур, генеральный директор Veza, в эксклюзивном интервью VentureBeat. «Это наблюдение, которое у нас было с момента основания компании, на самом деле является постановкой проблемы: кто имеет доступ к чему и что они могут делать? У организаций нет ответа на этот вопрос».

С современными предприятиями, поддерживающими в среднем 254 приложения, трудно обеспечить детальную видимость фактических ресурсов данных, к которым может получить доступ данное удостоверение или учетная запись.

«На примере Nike, — начал Такур, — мы видим, что [например, пользователь по имени] Джиллиан принадлежит Nike, а наше имя пользователя Джиллиан или Джиллиан@nike.com. Но что может сделать Джиллиан? Что она может читать? Что она может удалить? Что она может обновить?»

Ответ Veza на проблему прозрачности данных заключался в создании механизма модели AI/ML для приема метаданных управления доступом на основе ролей (RBAC) из сотен приложений для построения графа угроз идентификации.

На графике показана взаимосвязь между личностью и данными, показывая пользователям-людям каждую личность, к каким ресурсам они могут получить доступ и какие действия они могут выполнять (например, есть ли у них права на чтение или запись). Как только эта информация будет обнаружена, группы безопасности могут управлять авторизацией и разрешениями приложений из одного места и уменьшать уязвимость своих организаций для злоумышленников.

Этот подход отличается от традиционных инструментов управления идентификацией, таких как Sailpoint и Okta, поскольку он основан на выявлении взаимосвязи между идентификацией и доступом к данным и определении элементов управления, а не на усилении защиты периметра идентификации от злоумышленников с помощью единого входа (SSO) или адаптивного , аутентификация на основе рисков.

Роль управления привилегированным доступом Сопоставление идентификаторов людей и машин — это лишь один шаг на пути к обеспечению доступа с нулевым доверием на уровне данных, поскольку организациям также необходимо внедрить средства контроля доступа, чтобы свести к минимуму риск утечки данных. . Это начинается с реализации того, что Майкл Келли, старший аналитик Gartner, называет «принципом наименьших привилегий».

. Это начинается с реализации того, что Майкл Келли, старший аналитик Gartner, называет «принципом наименьших привилегий».

Принцип наименьших привилегий означает, что «только нужный человек имеет правильный уровень доступа по правильной причине к нужному ресурсу в нужное время», — сказал Келли. Каждый сотрудник имеет доступ только к файлам и ресурсам, необходимым для выполнения своих функций, и не более того.

Как Veza, так и сопоставление идентификационных данных предоставляют организациям возможность выделять привилегии на уровне данных, чтобы исключить двусмысленность или риск предоставления пользователям чрезмерного привилегированного доступа.

При этом Келли утверждает, что организации, которые хотят смягчить захват учетных записей, должны выйти за рамки реализации принципа наименьших привилегий, утверждая, что «компании затем должны снизить риск привилегированных учетных записей с помощью методов PAM [управление привилегированным доступом]», — Келли. сказал.

На практике это означает обнаружение учетных записей с привилегиями, идентификацию лиц или машин, имеющих доступ к учетным записям, а затем обнаружение степени доступа, предоставленной этой учетной записи.

Как только эти важные привилегированные учетные записи будут идентифицированы, их можно заблокировать в одном хранилище с помощью решения PAM. Это позволяет авторизованным пользователям входить в учетную запись для доступа к активам данных, в то время как группа безопасности проверяет и контролирует их действия, чтобы убедиться, что не происходит вредоносной деятельности, такой как эксфильтрация данных.

Решение о включении управления идентификацией, PAM или сопоставления идентификационных данных должно основываться на конкретных потребностях организации.

Для облачных организаций или организаций, работающих в гибридной облачной среде, автоматическое сопоставление имеет решающее значение для получения информации об идентификаторах людей и машин, существующих в децентрализованной среде, а также для реализации средств контроля авторизации на уровне данных.

Kotlova, 183

Kotlova, 183